|

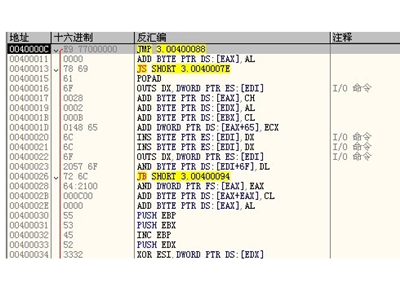

计算机病毒一般都具有潜伏传染激发破坏等多种机制,但其传染机制反映了病毒程序最本质的特征,离开传染机制,就不能称其为病毒。那么,pe文件病毒是如何被启动的呢? 小编了解到,pe文件病毒是将可执行文件的代码中程序入口地址改为病毒的程序入口,这样就会导致用户在运行的时候执行病毒文件,这就是它的启动方式。 PE病毒常见的感染其他文件的方法是在文件中添加一个新节,然后往该新节中添加病毒代码和病毒执行后的返回Host程序的代码,并修改文件头中代码开始执行位置(AddressOfEntryPoint)指向新添加的病毒节的代码入口,以便程序运行后先执行病毒代码。下面以CIH病毒为例具体分析病毒感染过程: CIH病毒属于文件型病毒,主要感染Windows PE可执行文件。由于CIH病毒使用了VxD技术使得这种病毒在Windows环境下传播,其实施性和隐蔽性都特别强,使用一般反病毒软件很难发现这种病毒在系统中传播。 感染了CIH病毒的程序被执行时,CIH首先使用了SIDT取得中断描述符表基地址,然后将INT3的入口地址改为指向CIH病毒自身的INT3程序入口。接着CIH自己产生一条INT3指令,这样CIH病毒就可以获得最高级别的CPU使用权限。接下来,CIH将判断DR0寄存器的值是否为0,如果不是则表明计算机已被CIH病毒感染,自己则正常退出;如果DR0寄存器的值为0,就表明没有CIH病毒驻留内存,这时CIH病毒首先会将当前EBX寄存器的值赋给DR0寄存器,作上驻留标记,然后调用INT20,使用VxD call page ALLocate系统调用,向系统申请内存空间来驻留,当申请成功后,CIH病毒就从被感染的文件中将其病毒代码组合起来,放到申请的内存空间中。随后CIH病毒再次调用INT3进入CIH病毒体的INT3入口程序,接着调用INT20,调用一个IFSMgr_Install File System ApiHook 子程序,目的是借助文件系统处理函数来截取系统文件,调用操作。完成这个工作之后,Windows 98/95默认的IFSMgr_Ringo_ FileI0服务程序的入口地址将被CIH病毒保留,以便它的调用。 这样CIH病毒就完成了引导工作,驻留在内存中,开始监视系统的文件调用操作。一旦系统出现要求调用文件CIH就首先截获被调用的文件。然后判断该文件是否为PE格式的EXE 文件,如果是就将自身拆成几段,插入到该文件的空域中,然后修改PE格式文件的文件头中的文件映像执行参数,使其首先指向病毒体;如果不是就将调用转接给Windows 98/95的IFSMgr_I0服务程序。 以上就是漂亮女人街给大家介绍的pe文件病毒是如何被启动的相关介绍,有兴趣的可以点击收藏哦。稍后,我们介绍如何清除寄生在文件上的病毒,欢迎关注这部分网络病毒小知识。 |

"小编整理不易,小礼物走一走,万分感谢!"

赞赏

真诚赞赏,手留余香

相关资讯

- 手机安全口令是什么

- 日常手机网络安全应该如何保护呢?手机安全口令是一次性有效的密码安全防护措施,被市场广泛采用。手机安全口令是什么呢?佰佰漂亮女人街的专家顾问找出了这个问题的答案。手机动态口令是利用手机作为随机密码生成或者

- 休克各期的护理措施

- 休克给人们的生活带来了很大的精神压力,在遇到休克的时候,需要介绍的治疗,休克的阶段不同,那么休克各期的护理措施是什么呢?接下来小编为您具体介绍。休克是临床上常见的紧急情况,应该抓紧时间进行救治,在休克

- 地球自转一周的时间是多少

- 在宇宙中没有绝对静止的物体,受到各种外力的大质量的天体为了保持自身运动的平衡性必然依靠自转来维系平衡性。小质量的粒子由于运动的速度极快,也必须依靠自转来维系自身运动的平衡。地球不仅在自转,还围绕着太阳

- Wedgwood香槟杯有黑点是真是假

- Wedgwood香槟杯经典蝴蝶结设计令人印象深刻,对于仪式感满满的女孩来说,家里备有Wedgwood香槟杯真的太浪漫了,很适合结婚送礼,但是别因为便宜而买到了假货哦!下面,我们来看看Wedgwood香槟杯真假鉴别方法吧!Wedg

- 漂流穿鞋套可以吗

- 漂流是很不错的一项水上游玩项目,很多人都会去漂流,尤其是年轻人。漂流一般都是在水里面漂的,在玩耍的过程中就会容易被打湿,有些是鞋子,可以带鞋套,但是并不能完全防水,建议穿凉鞋比较好。漂流穿鞋套可以吗漂

- usb充电打火机会爆炸吗

- 自从电脑上多了一个叫做USB的口子之后,各种冠以此种前缀的产品是层出不穷,它们共同的一个优点就是简单、方便、有趣,USB充电打火机就是其中的一种。那么usb充电打火机会爆炸吗?打火机有哪些安全隐患呢?下面漂亮